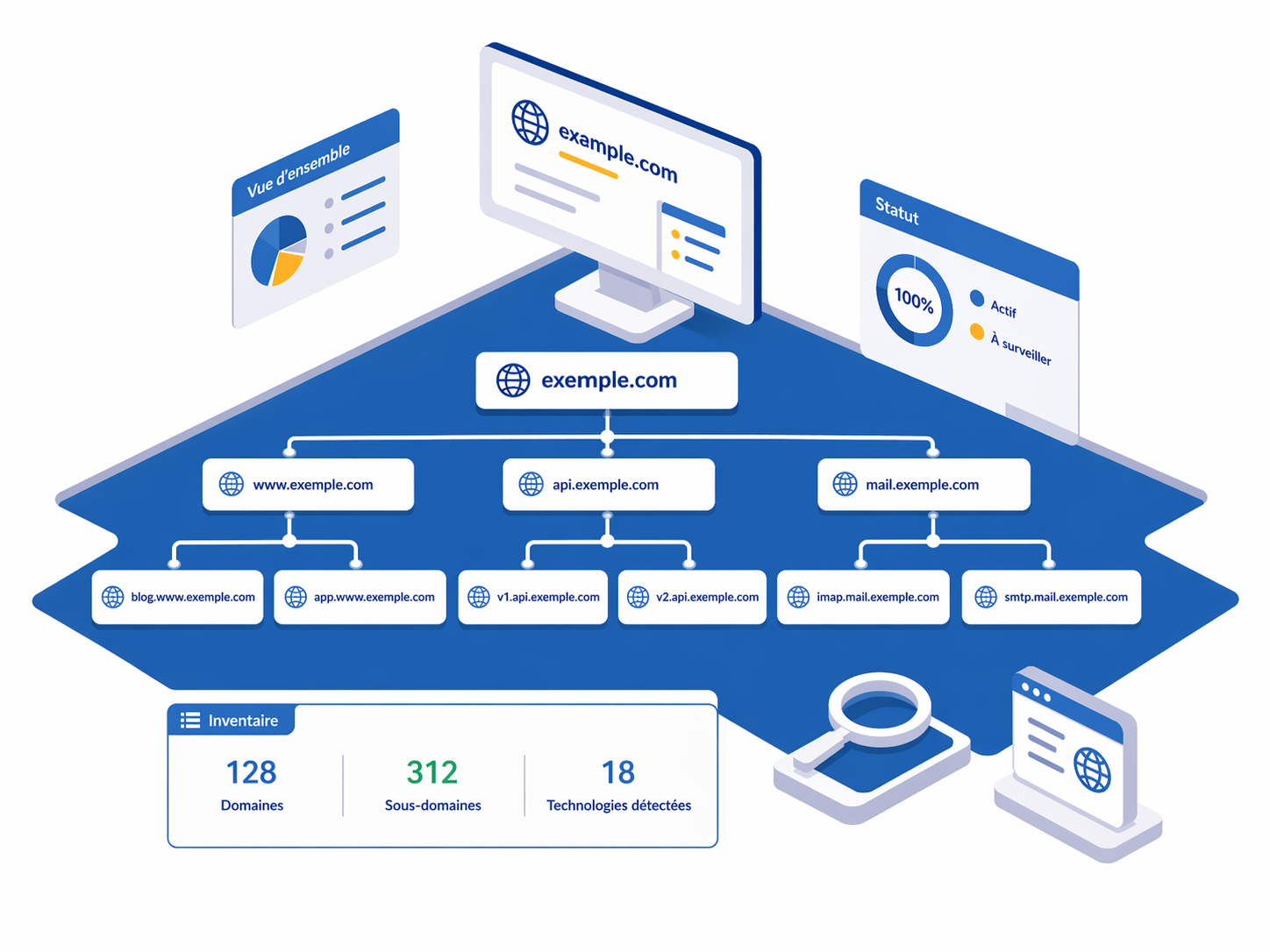

La solution EASM HTTPCS identifie les actifs exposés et cartographie la surface d’attaque externe de votre organisation

Adoptez la vision d’un attaquant et identifiez les actifs de votre organisation exposés sur Internet. La solution HTTPCS EASM analyse votre écosystème numérique afin de détecter les domaines, sous-domaines, infrastructures IP et services accessibles publiquement.

Cette visibilité sur votre surface d’attaque externe vous aide à repérer rapidement les ressources accessibles depuis Internet, à mieux maîtriser votre présence en ligne et à limiter les risques d’exploitation par des cyberattaquants.

Avec HTTPCS EASM, managez et maîtrisez votre surface d’attaque externe en toute simplicité.

Cartographiez et sécurisez l’ensemble de votre surface d’attaque externe

La solution HTTPCS EASM vous permet d’identifier, analyser et surveiller de façon automatisée l’ensemble de vos actifs exposés sur Internet.

Sites web, sous-domaines, infrastructures cloud, adresses IP publiques, services réseau, ou autres domaines appartenant à votre organisation, peuvent être exposés sans que les équipes de sécurité en aient toujours connaissance.

HTTPCS EASM fournit une cartographie complète et dynamique de votre surface d’attaque externe, afin de détecter rapidement les ressources exposées et réduire les risques d’exploitation par des cyberattaquants.

Cette capacité de découverte permet de révéler des actifs parfois inconnus des équipes IT, comme des projets abandonnés, des environnements de test ou des infrastructures créées par différents départements.

Vous obtenez ainsi une vision complète de votre périmètre exposé.

Classification des actifs exposés

Tous les actifs détectés ne présentent pas le même niveau de criticité.

La solution EASM analyse leur activité afin de distinguer :

• Les sites actifs et opérationnels

• Les sites obsolètes

• Les ressources abandonnées ou non maintenues

• L’arborescence de vos actifs numériques

Cette classification facilite la priorisation des actions à appliquer, qu’il s’agisse de sécuriser, mettre à jour ou supprimer certaines ressources.

Visibilité technique sur les infrastructures exposées

HTTPCS EASM fournit également une visibilité technique sur les infrastructures associées aux actifs détectés. Pour chaque domaine identifié, la plateforme affiche les adresses IP publiques associées, ainsi que les services accessibles depuis Internet, avec le nom du service, le port ouvert et le protocole utilisé (par exemple SSH – 22/TCP ou HTTPS – 443/TCP), les technologies présentes et les bulletins de sécurité CVE.

Des informations complémentaires sont également disponibles afin de mieux comprendre l’environnement technique de l’actif, comme les informations sur l’hôte et les serveurs de noms DNS (nameservers) utilisés, et la localisation de votre hébergeur et de vos serveurs.

Ces éléments offrent aux équipes sécurité une vue détaillée de l’exposition réseau et de la configuration externe des actifs, facilitant l’analyse de l’architecture visible depuis Internet et l’identification d’éventuels services exposés.

✔ Vision complète de votre surface d’attaque externe

✔ Découverte d’actifs inconnus ou oubliés

✔ Analyse des infrastructures IP exposées

✔ Identification des services réseau accessibles

✔ Surveillance continue des changements

✔ Priorisation des actions de sécurité

Avec HTTPCS EASM, votre organisation dispose d’une visibilité permanente sur son exposition Internet, un élément clé pour renforcer sa posture de cybersécurité.

Dans de nombreuses organisations, des ressources restent accessibles sur Internet sans supervision.

Les analyses EASM révèlent souvent :

• Des sites web historiques ou abandonnés

• Des applications de test exposées

• Des sous-domaines oubliés

• Des adresses IP publiques non référencées

• Des services cloud créés par différents départements

• Des configurations réseau vulnérables

• Des domaines liés à l’organisation (marques, filiales, projets ou services) ne partageant pas nécessairement le même nom de domaine

Ces actifs représentent des opportunités d’attaque pour les cybercriminels.

HTTPCS EASM permet de les identifier afin de réduire les risques.

Surveillance continue de votre surface d’attaque

La surface d’attaque d’une organisation évolue constamment.

De nouveaux services peuvent être déployés, des infrastructures cloud ajoutées ou des sous-domaines créés sans que les équipes sécurité en soient informées.

HTTPCS EASM assure une surveillance continue des actifs exposés afin de détecter :

• L’apparition de nouvelles infrastructures

• L’ouverture de nouveaux services

• La création de nouveaux sous-domaines

• Nouvelles technologies et versions dépréciées

• Nouvelles failles de sécurité connues (CVE)

La solution analyse les informations collectées afin d’aider les équipes sécurité à prioriser les actions de remédiation.

Les équipes peuvent ainsi :

• Repérer les services réseau critiques

• Détecter les ressources non maintenues

• Concentrer leurs efforts sur les risques les plus importants

Cette approche permet d’améliorer l’efficacité des équipes cybersécurité et de réduire rapidement la surface d’attaque vulnérable.

Les actifs identifiés par la solution HTTPCS EASM (External Attack Surface Management) peuvent être intégrés directement aux autres solutions de la plateforme HTTPCS afin de renforcer la surveillance et la sécurité de votre présence en ligne.

Les sites et applications détectés peuvent être ajoutés au scanner de vulnérabilités HTTPCS Security pour réaliser des audits de sécurité automatisés et identifier les failles exploitables. Les actifs découverts peuvent également être supervisés avec HTTPCS Monitoring afin de suivre leur disponibilité et leurs performances, ou analysés avec HTTPCS Integrity pour détecter toute modification suspecte, injection de code malveillant ou altération de fichiers.

En complément, la solution HTTPCS CyberVigilance apporte une dimension de Threat intelligence en surveillant les fuites de données, les mentions de l’organisation ou les informations sensibles circulant sur le web, le deep web et le dark web. Cette approche permet d’élargir la visibilité au-delà des actifs techniques identifiés par l’EASM, en détectant également les menaces liées aux données et à l’exposition informationnelle.

Cette approche intégrée permet de mettre en place une stratégie complète de cybersécurité :

• Découvrir et cartographier la surface d’attaque externe pour identifier tous les actifs exposés sur Internet.

• Analyser la sécurité des actifs détectés afin d’identifier les vulnérabilités exploitables.

• Surveiller en continu les services et l’intégrité des sites pour détecter rapidement incidents ou compromissions.

• Identifier les menaces informationnelles et les fuites de données grâce à une veille sur le web, le deep web et le dark web.

Ils nous font confiance

Ziwit (HTTPCS) possède le VISA

La qualification PASSI est un VISA de sécurité délivrée par l’ANSSI (Agence Nationale de la Sécurité des Systèmes d'Information). Ce certificat émis par l'ANSSI témoigne de nos aptitudes et de notre expertise en tant qu'auditeurs, mais également de l'attention que nous portons à la protection de l'intégrité des informations confidentielles auxquelles nous pourrions être amenés à accéder lors de nos services chez nos clients.

Ziwit (HTTPCS) détient le label

Ziwit (HTTPCS) expert en sécurité numérique, garantit une expertise technique ainsi qu'un conseil de qualité pour prévenir les actes de cybermalveillance et sécuriser vos installations informatiques et vos sites internet.

En tant que prestataire labelisé ExpertCyber, Ziwit(HTTPCS) s'est engagé à respecter sa charte d'engagements.

Ziwit (HTTPCS) détient le label

Le label France Cybersecurity offre la garantie que les produits, solutions et services labellisés sont conçus, développés et opérés en France, par une filière industrielle dynamique et innovante reconnue par le marché. C’est donc une marque d’excellence pour les entreprises développant des offres de sécurité et souhaitant les commercialiser à l’export.

Ziwit (HTTPCS) détient la certification Qualiopi

Qualiopi, c’est la marque unique de certification qualité des organismes de formation. Elle est désormais obligatoire depuis le 1er janvier 2022. ZIWIT répond parfaitement aux 32 nouveaux indicateurs présents dans le référentiel national qualité, organisé autour de 7 critères qualité. Nos formations sont donc référençables par les organismes agréés et éligibles à un financement.

Ziwit (HTTPCS) fait partie du dispositif nationalcybermalveillance.gouv.fr

et a pour mission d’accompagner les victimes de cyberattaques grâce à ses solutions et outils de cybersécurité.

En tant que prestataire référencé sur la plateforme gouvernementale Cyber Malveillance, Ziwit (HTTPCS) s’est engagé à respecter sa charte d’engagements.

Nos experts en cybersécurité certifiés C)PTE (CERTIFIED Penetration Testing Engineer)

Développée à partir de la méthodologie de l’US Force One, et accréditée auprès de la NSA et du FBI, cette certification permet d’explorer tous les moyens techniques et non techniques existants permettant d’accéder à un système d’information de manière illicite. Nos pentesters sont ainsi formés sur l’art du piratage éthique et les dernières techniques en matière de test de pénétration, et ceci afin d’en reconnaître chaque élément clé.

Nos experts cybersécurité certifiés CEH (Certified Ethical Hacker)

Nos pentesters sont expérimentés dans la recherche de vulnérabilité. Ils possèdent la certification CEH reconnu internationalement afin de vous garantir un auditeur technique qualifié et éthique.

Ziwit a la certification OSCP (Offensive Security Certified Professional)

L'OSCP est une certification de piratage éthique proposée par Offensive Security (ou OffSec) qui enseigne les méthodologies de tests d'intrusion et l'utilisation des outils inclus avec la distribution Kali Linux. L'OSCP est une certification pratique de tests d'intrusion , exigeant que les titulaires réussissent à attaquer et à pénétrer diverses machines actives dans un environnement sécurisé.

Ziwit a la certification OSCP (Practical Network Penetration Tester)

Délivrée par TCM Security, la certification PNPT est un examen de piratage éthique unique en son genre, qui évalue d’une part la capacité d'un pentester à effectuer un test de pénétration réseau d’un haut niveau professionnel, d’autre part son potentiel à effectuer des recherches de sources ouvertes (OSINT) pour recueillir des informations sur la façon d'attaquer correctement ce réseau.

Ziwit (HTTPCS) détient la certification Cyber Essentials

Cyber Essentials est une certification soutenue par le gouvernement britannique (Royaume-Uni) pour aider les organisations à assurer une sécurité opérationnelle face aux cyber-attaques.

Ziwit détient la certification IASME GDPR

Délivrée par le consortium IASME et soutenue par le Gouvernement britannique, « IASME GDPR » vient compléter Cyber Essential en validant les compétences de Ziwit en matière de RGPD, et ses capacités à respecter ses exigences dans le cadre de son activité. La certification « IASME GDPR » est la preuve que ZIWIT a pris des mesures renforcées pour protéger votre entreprise et vos données contre les cyber-attaques sur Internet.

Ziwit (HTTPCS) détient la certification Cybersecurity Made In Europe

La certification "Cybersécurité made in Europe" est conçu pour promouvoir les entreprises européennes de cybersécurité et accroître leur visibilité sur le marché européen et mondial. La certification sensibilise à la valeur stratégique des entreprises de cybersécurité originaires d'Europe et développant leur activité sur la base de valeurs européennes de confiance.

Ziwit (HTTPCS) est membre (Alliance pour la Confiance Numérique)

ACN regroupe les entreprises apportant des services, solutions et technologies qui limitent les risques et accroissent donc la confiance.

Ziwit (HTTPCS) est membre associéCampus Cyber

Le Campus Cyber est le lieu totem de la cybersécurité en France qui rassemble les principaux acteurs nationaux et internationaux du domaine.

TPE < 50 employés

$ 395 / site

Facturé au mois

Pour 1 nom de domaine

$ 590 / site

Facturé au mois

Pour 5 noms de domaine

Full

$ 590 / site

Facturé au mois

Services Managés

Supervision de l'utilisation des produits HTTPCS possible, bénéficiez de l'expertise des ingénieurs produits pour optimiser votre management des vulnérabilités.

Contactez-nousQuestions fréquentes sur l’EASM

Qu’est-ce que l’EASM ?

L’External Attack Surface Management (EASM) est une approche de cybersécurité qui consiste à identifier, analyser et surveiller l’ensemble des actifs exposés sur Internet associés à une organisation.

Cela inclut notamment les sites web, sous-domaines, adresses IP publiques, services réseau ou infrastructures cloud accessibles publiquement.

L’objectif est de fournir aux équipes sécurité une vision complète de leur surface d’attaque externe afin d’identifier les ressources exposées et réduire les risques d’exploitation.

Comment utiliser la solution EASM ?

L’utilisation de la solution EASM est simple et rapide.

Il suffit d’ajouter le domaine principal de votre organisation dans la plateforme. À partir de cette information, la solution analyse automatiquement l’écosystème numérique associé et découvre les actifs exposés et les domaines liés.

La solution s’occupe ainsi automatiquement et de façon récurrente de cartographier votre surface d’attaque externe, sans configuration complexe.

Quels types d’actifs peuvent être détectés ?

Une solution EASM permet d’identifier différents types d’actifs exposés sur Internet, notamment :

• Domaines et sous-domaines

• Sites et applications web

• Adresses IP publiques

• Services réseau accessibles

• Infrastructures cloud exposées

• Environnements de test ou services oubliés

• Autres domaines appartenant à l’organisation

Cette découverte permet d’identifier des ressources parfois inconnues des équipes IT ou sécurité.

À quelle fréquence la surface d’attaque est-elle analysée ?

La solution EASM surveille en continu les actifs associés à votre organisation.

Cette surveillance permet de détecter rapidement :

• L’apparition de nouveaux sous-domaines

• L’exposition de nouvelles infrastructures

• L’ouverture de nouveaux services réseau

• Des changements dans l’environnement externe

Les équipes sécurité peuvent ainsi être informées rapidement des nouvelles expositions.

À qui s’adresse une solution EASM ?

Les solutions EASM sont principalement utilisées par :

• Les RSSI (CISO)

• Les équipes SOC

• Les équipes IT et infrastructure

• Les équipes de cybersécurité

Elles permettent d’améliorer la visibilité sur les actifs exposés et de renforcer la posture de cybersécurité globale de l’organisation.

Quelle est la différence entre EASM et un scanner de vulnérabilités ?

L’EASM et les scanners de vulnérabilités sont complémentaires.

• EASM : identifie les actifs exposés et cartographie la surface d’attaque externe.

• Scanner de vulnérabilités : analyse les actifs afin de détecter des failles de sécurité sur un périmètre défini.

L’EASM permet donc d’identifier ce qui doit être sécurisé, tandis que le scanner de vulnérabilités permet de détecter les faiblesses techniques sur ces actifs.

Quelle est la différence entre ASM et EASM ?

L’Attack Surface Management (ASM) désigne la gestion globale de la surface d’attaque d’une organisation, incluant les actifs internes et externes.

L’External Attack Surface Management (EASM) se concentre spécifiquement sur les actifs exposés sur Internet, c’est-à-dire ceux qui sont visibles et potentiellement accessibles par des attaquants externes.

L’EASM permet ainsi d’obtenir une vision externe de l’organisation, similaire à celle qu’un cybercriminel pourrait avoir.